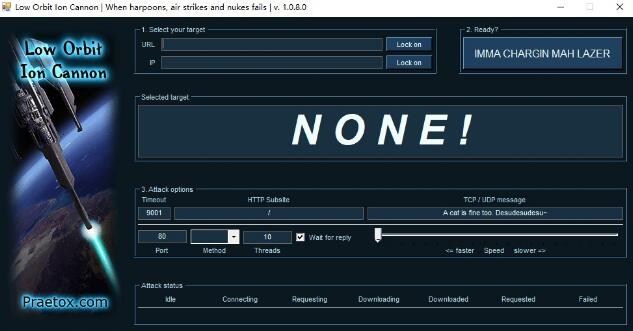

ddos攻击工具

一、DDos攻击工具概述

在互联网的世界里,随着网络技术的不断进步,网络攻击的威胁也随之增加。其中,DDos(分布式拒绝服务)攻击就是一种非常严重的网络攻击方式。为了帮助大家更好地了解DDos攻击工具,本文将详细介绍其定义、工作原理和特点。

一、DDos攻击定义

DDos是一种分布式拒绝服务攻击的简称,它的目的是使目标服务器过载或耗尽其资源,从而导致无法提供服务。通过分散不同位置的大量攻击源来发起攻击,使攻击变得难以追踪和识别。

二、DDos攻击工具的工作原理

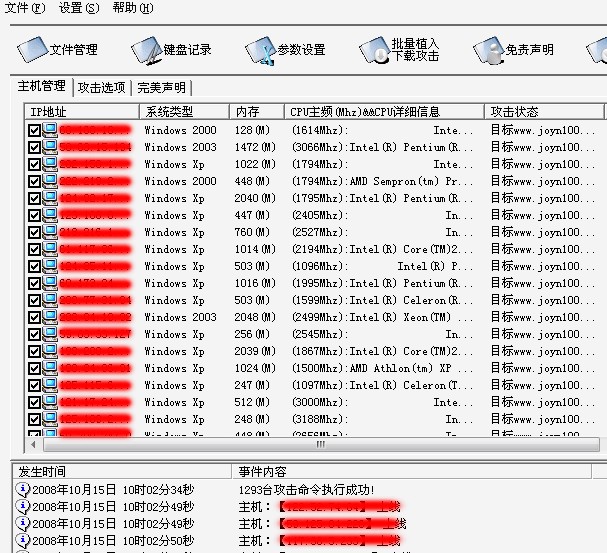

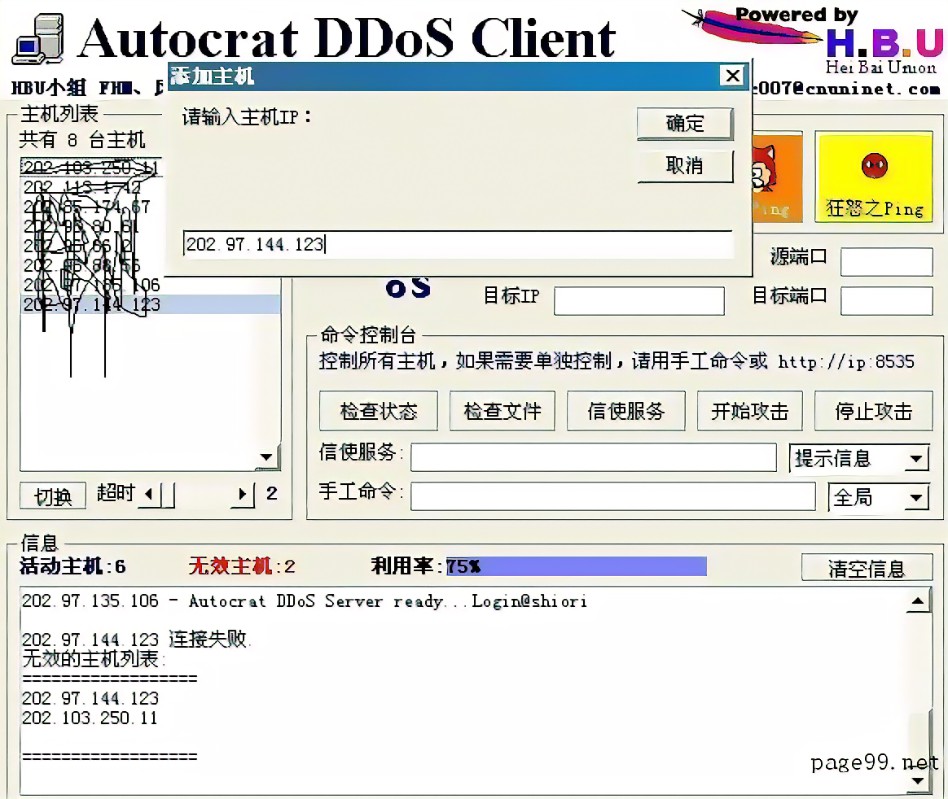

DDos攻击工具的主要工作原理是利用大量的僵尸主机(即被黑客控制的计算机)向目标服务器发送大量的网络请求,使得目标服务器的资源被耗尽。这些网络请求可以是各种形式的,比如常见的有TCP连接请求、HTTP请求等。由于这些请求的数量和频率非常高,使得目标服务器无法处理这些请求,最终导致服务中断。

三、DDos攻击工具的特点

- 分布式:DDos攻击利用大量的僵尸主机进行攻击,使得攻击源分散在各个位置,难以追踪和识别。

- 数量庞大:为了使目标服务器过载,攻击者会利用数以万计的僵尸主机发送大量的网络请求。

- 针对性:攻击者可以针对目标服务器的弱点进行特定类型的DDos攻击。

- 破坏性强:一旦被DDos攻击成功,目标服务器的资源将被耗尽,导致无法提供服务,甚至可能对业务造成严重影响。

四、防范措施

为了防范DDos攻击,我们需要采取多种措施。首先,要定期更新和修复系统漏洞,以防止黑客利用漏洞控制僵尸主机。其次,要使用专业的安全设备和工具进行防御。此外,我们还可以采取分布式防御的策略,即在网络的不同位置设置多个安全防线来防止和抵抗DDos攻击。同时,要加强安全意识和培训,让用户了解如何识别和应对网络攻击。

总之,DDos攻击是一种非常严重的网络攻击方式,它给企业和个人带来了巨大的损失。因此,我们需要加强防范措施来保护我们的网络安全。

以上就是关于DDos攻击工具的详细介绍和防范措施的概述。希望对大家有所帮助!