arp攻击

文章标题:ARP攻击

一、什么是ARP攻击

ARP(Address Resolution Protocol)攻击是一种基于网络层的攻击方式,其核心原理是利用ARP协议的漏洞进行网络欺骗或劫持,以实现非法获取数据、恶意拦截或伪造网络身份等目的。这种攻击常常会涉及到以太网或IP网络上的节点。

二、ARP攻击的原理

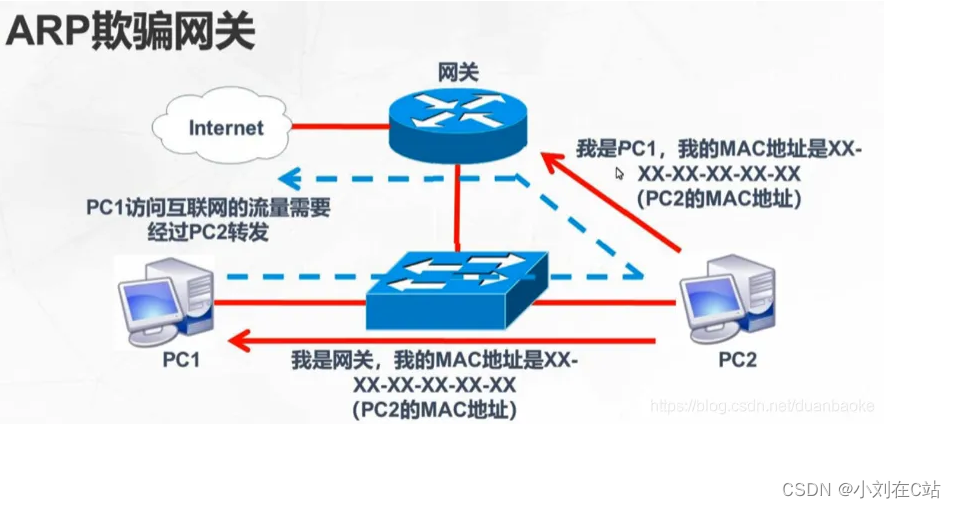

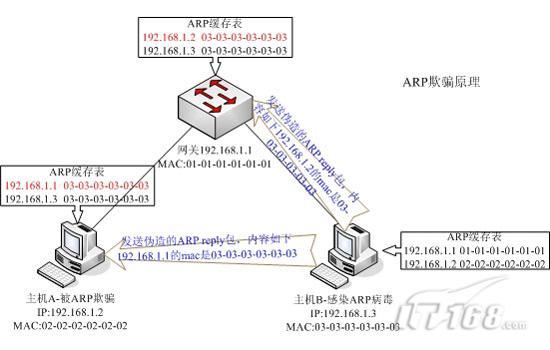

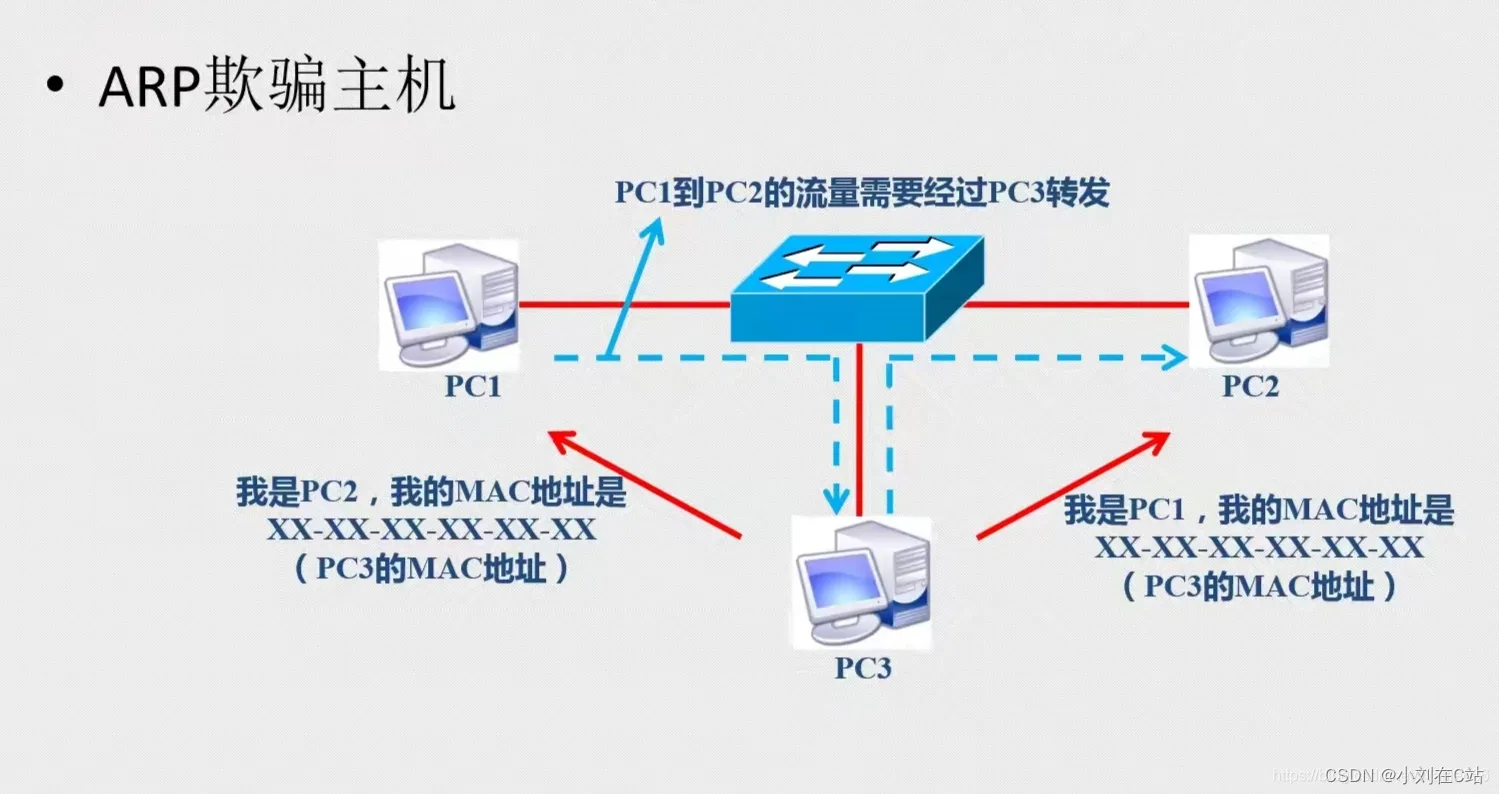

在网络中,当设备发送一个IP数据包时,必须首先解析目标IP地址的物理地址(MAC地址),这就需要ARP协议。当有设备在同网络内询问另一设备的MAC地址时,其他设备可以通过回答或主动发起一个假的回答来进行欺骗,这就是ARP攻击的核心思想。这种攻击可能让受害者误信攻击者的IP和MAC地址,或者将受害者的数据包转发到错误的地方。

三、ARP攻击的危害

ARP攻击的危害非常大,它可以导致网络通信中断、数据泄露、网络钓鱼等。例如,攻击者可以伪造一个合法的IP地址和MAC地址,然后通过ARP欺骗的方式,将受害者的数据包转发到自己的设备上,从而窃取受害者的敏感信息。此外,ARP攻击还可能被用于网络钓鱼攻击,即通过伪造一个合法的IP地址和网站地址,诱骗用户输入账号密码等敏感信息。

四、如何防范ARP攻击

要防范ARP攻击,可以从以下几个方面入手:

- 及时更新操作系统和软件的漏洞补丁,以避免被利用。

- 使用静态ARP表或开启ARP防火墙来防止假冒的ARP响应。

- 定期进行网络安全检查和审计,及时发现和修复安全问题。

- 使用加密技术对敏感数据进行加密传输和存储。

五、总结

ARP攻击是一种常见的网络攻击方式,它会对网络安全造成严重威胁。为了防范ARP攻击,我们需要及时更新系统和软件的漏洞补丁,使用静态ARP表或开启ARP防火墙等安全措施。同时,我们也需要提高自身的网络安全意识,加强网络安全教育和培训,共同维护网络安全。

以上就是关于ARP攻击的介绍和防范措施的介绍,希望能够帮助大家更好地了解和防范这种网络威胁。