洪水攻击

文章标题:洪水攻击

一、引言

在互联网技术高速发展的今天,网络安全问题愈发受到人们的关注。其中,洪水攻击作为一种常见的网络攻击手段,对个人、企业乃至国家的信息安全都构成了严重威胁。本文将详细介绍洪水攻击的概念、原理及防范措施。

二、洪水攻击概述

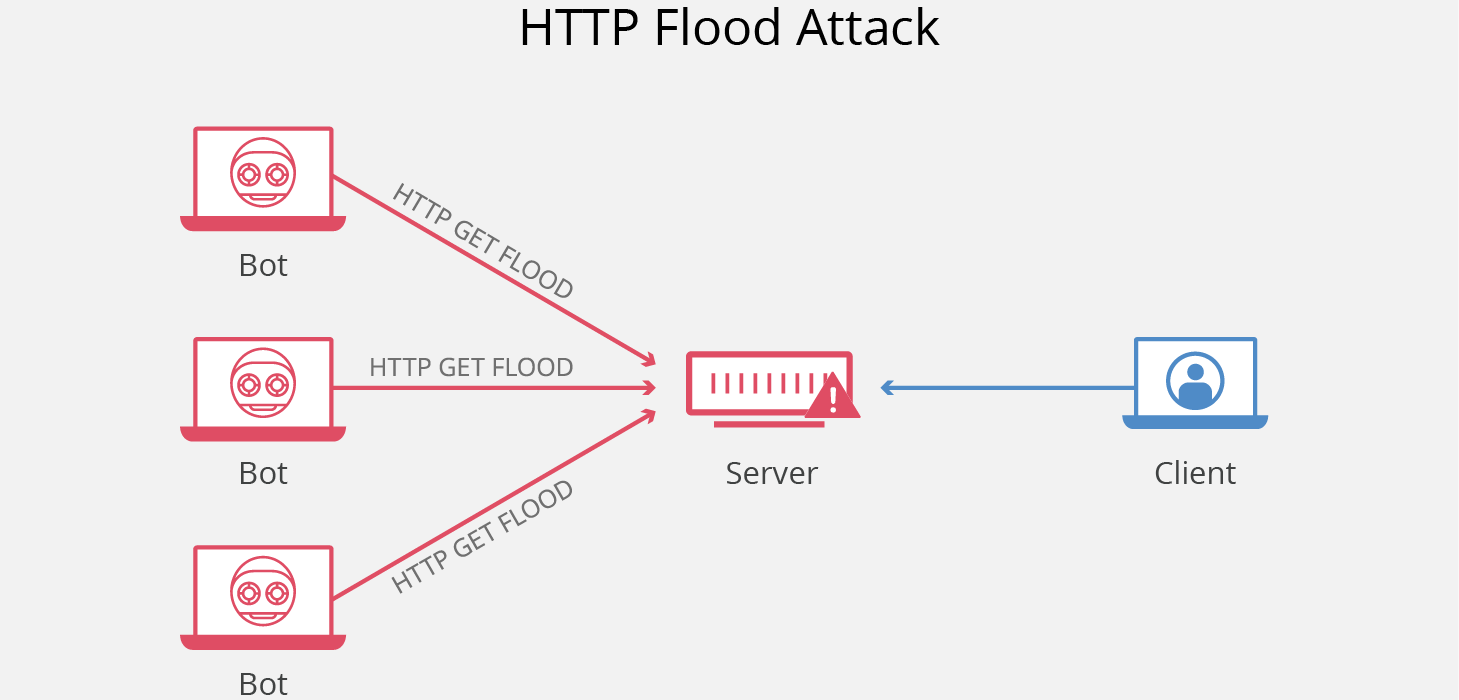

洪水攻击(Flood Attack)是一种通过大量合法的或伪造的请求,使目标服务器过载,导致服务不可用的攻击方式。这种攻击通常针对网站、论坛、聊天室等在线服务,通过短时间内发送大量请求,使服务器资源耗尽,无法正常处理其他用户的请求。

三、洪水攻击的原理

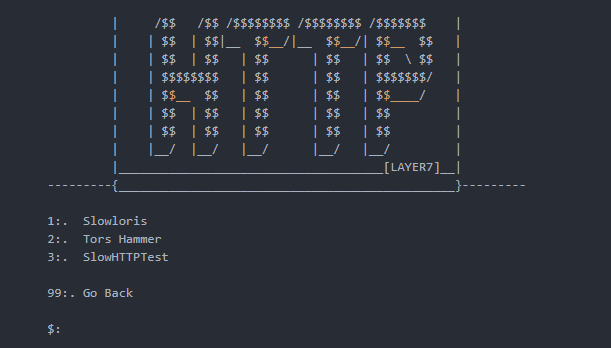

洪水攻击的原理主要是利用目标服务器的处理能力和带宽资源有限的特点,通过大量无效或合法的请求,使服务器无法处理正常的请求。攻击者可能使用自动化的脚本或工具进行攻击,也可以利用漏洞进行有针对性的攻击。无论何种方式,都会对目标服务器造成极大的压力,导致服务中断或降低服务质量。

四、洪水攻击的危害

洪水攻击对被攻击者的危害是显而易见的。首先,它会导致正常的用户无法访问服务,造成用户体验下降。其次,如果攻击者利用漏洞进行攻击,还可能窃取用户的个人信息或数据,对用户的隐私和财产安全构成威胁。最后,对于企业或国家级的机构来说,洪水攻击还可能导致重要信息泄露、业务中断甚至国家安全受到威胁。

五、防范洪水攻击的措施

要防范洪水攻击,首先要增强服务器的处理能力和带宽资源,以应对大量的请求。其次,要使用防火墙、入侵检测系统等安全设备对网络流量进行监控和过滤,及时发现和拦截异常流量。此外,还需要定期更新系统和应用程序的补丁,修复已知的安全漏洞。同时,提高用户的安全意识也是非常重要的,如不轻信陌生链接、不随意泄露个人信息等。

六、总结

洪水攻击是一种常见的网络攻击手段,对个人、企业乃至国家的网络安全都构成了严重威胁。要有效防范洪水攻击,需要从多个方面入手,包括增强服务器的处理能力和带宽资源、使用安全设备进行监控和过滤、定期更新系统和应用程序的补丁等。同时,提高用户的安全意识也是非常重要的。只有综合运用多种手段,才能有效防范洪水攻击,保障网络安全。