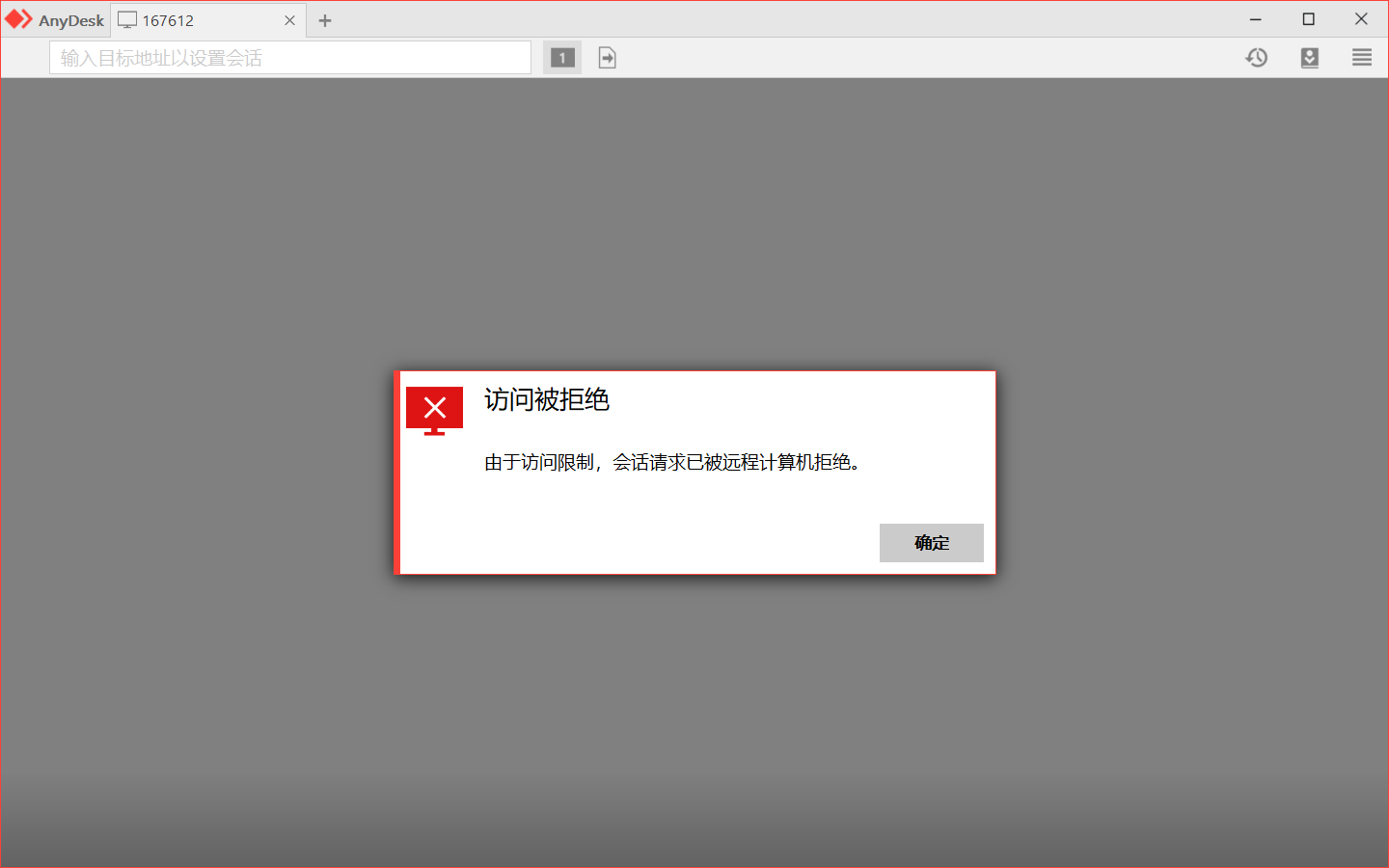

访问限制

在数字化时代,访问限制已经成为了许多领域中不可或缺的一部分。无论是互联网的访问控制,还是企业内部的信息安全,访问限制都扮演着重要的角色。本文将探讨访问限制的必要性、应用场景以及如何实施有效的访问限制。

一、访问限制的必要性

访问限制是一种安全措施,旨在保护敏感信息、资源或服务不被未经授权的用户访问。在许多情况下,这些信息或资源可能包含重要的商业价值、个人隐私或国家机密。通过实施访问限制,可以有效地防止这些信息或资源被滥用或泄露,从而确保其安全性和完整性。

二、访问限制的应用场景

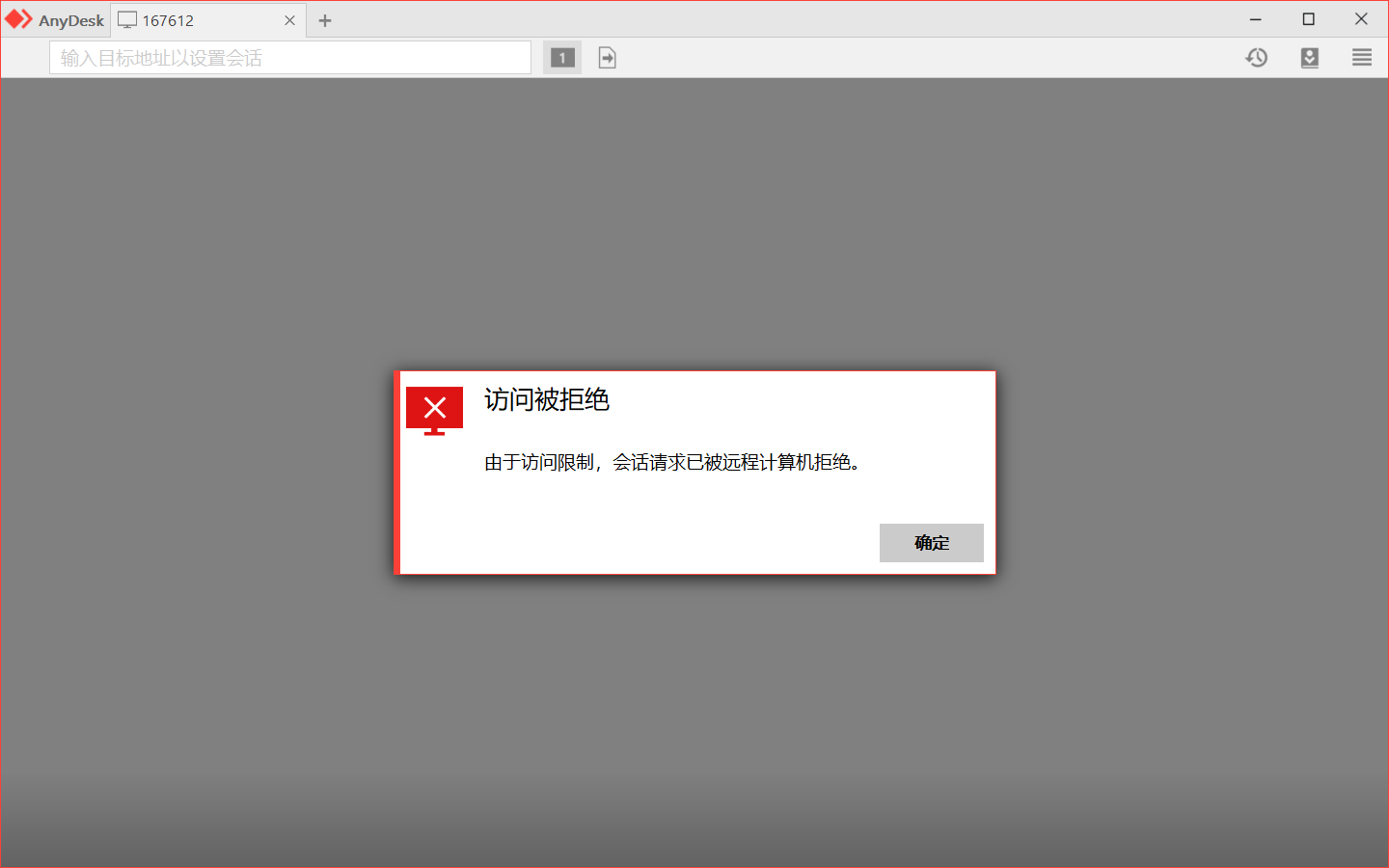

- 互联网访问控制:通过设置网络防火墙、IP白名单、黑名单等手段,限制对特定网站或资源的访问。

- 企业内部信息安全:企业可以设置权限管理,确保员工只能访问其职责所需的敏感信息。

- 政府机构和敏感部门:这些机构需要严格控制信息的流通和访问,以保护国家安全和机密。

三、如何实施有效的访问限制

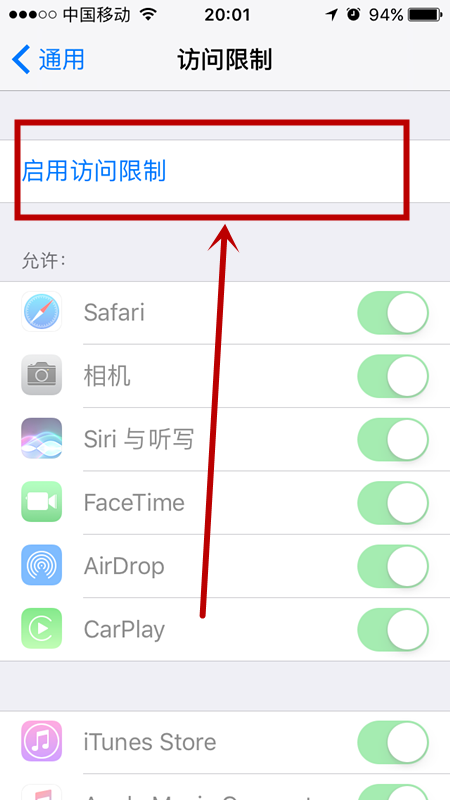

- 明确需求:首先,需要明确哪些信息或资源需要受到访问限制。

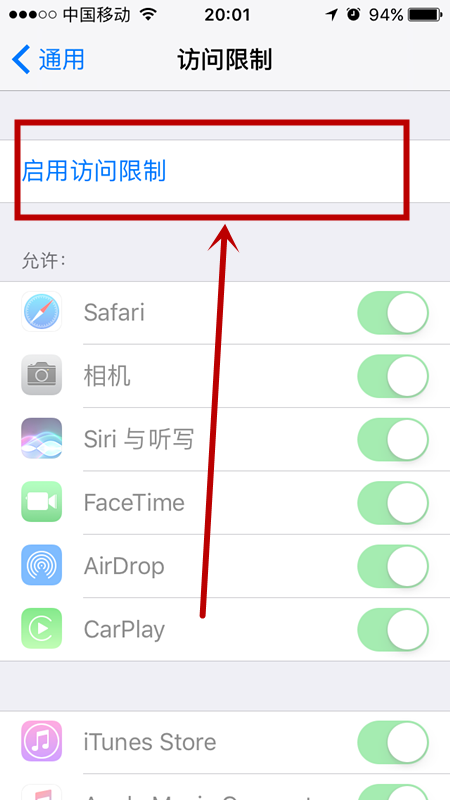

- 设置权限:根据需求设置不同的访问权限,如只读、可写、删除等。

- 身份验证:通过密码、指纹识别、多因素认证等方式,确保只有授权用户才能访问受限制的信息或资源。

- 审计和监控:对访问行为进行审计和监控,确保没有违规行为发生。一旦发现违规行为,立即采取相应措施。

- 教育和培训:向用户普及网络安全和信息安全知识,提高其安全意识。同时,定期进行安全培训,确保用户了解如何正确使用和保护敏感信息。

四、总结

访问限制在数字化时代具有极其重要的意义。通过实施有效的访问限制措施,可以保护敏感信息、资源和服务免受未经授权的访问。这不仅可以保护个人隐私和商业价值,还可以维护国家安全和机密。因此,我们应该重视访问限制的实施和管理,确保其安全性和有效性。同时,我们还应该不断提高自己的安全意识,学习和掌握相关的知识和技能,以便更好地应对数字化时代的挑战和机遇。