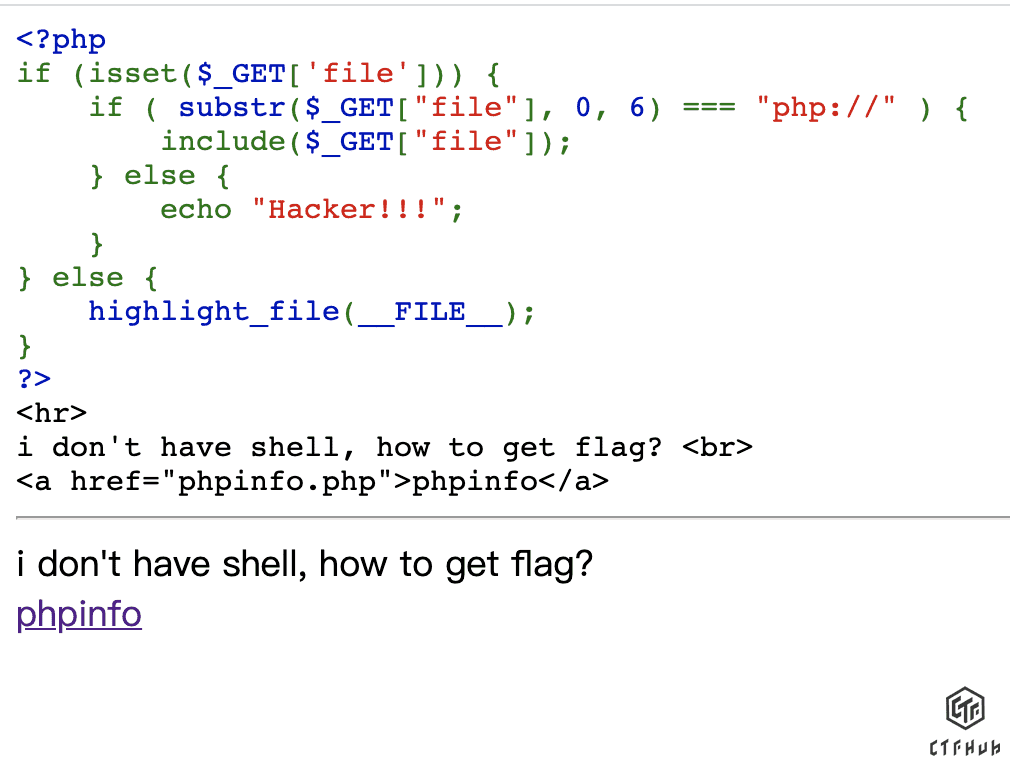

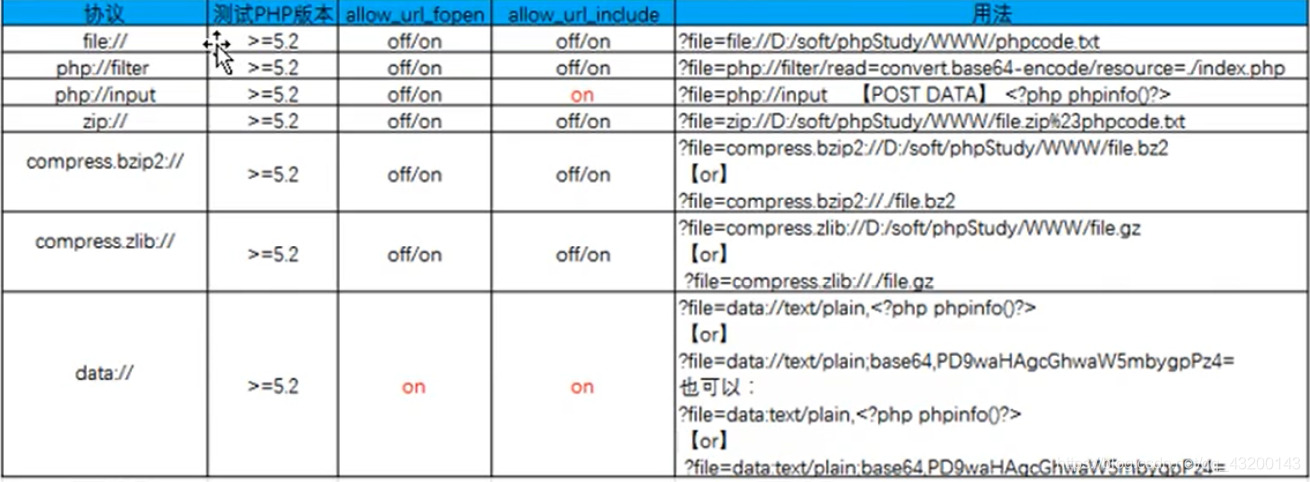

php伪协议

一、PHP伪协议

PHP伪协议是一种在web开发中常常遇到的安全问题,也称为“伪造请求”或“伪协议请求”。当攻击者使用特殊的URL结构来伪造合法的请求时,他们可以绕过正常的身份验证和授权机制,从而访问到敏感的服务器资源。本文将详细介绍PHP伪协议的原理、危害以及如何防范这种攻击。

一、伪协议的原理

在web应用中,URL通常用于指定请求的资源。然而,攻击者可能会尝试构造特殊的URL来欺骗服务器执行不期望的操作。例如,他们可能会在URL中添加一些额外的参数或使用特定的字符串结构来伪装成一个合法的请求。

二、危害性

PHP伪协议的危害在于它可以绕过网站的安全防护措施。一旦攻击者成功地构造了伪造的请求,他们可以访问到敏感的服务器资源,如数据库、文件系统等。这可能导致数据泄露、恶意操作等严重后果。此外,攻击者还可以利用伪协议来执行恶意代码或进行跨站脚本攻击(XSS),进一步危害网站的安全性。

三、防范措施

为了防范PHP伪协议攻击,我们可以采取以下措施:

- 输入验证:对所有来自用户的输入进行严格的验证和过滤,确保只接受合法的参数值。

- 参数化查询:在处理数据库查询时,使用参数化查询来防止SQL注入攻击。这可以确保用户输入被正确地处理,而不会被解释为SQL代码的一部分。

- 输出编码:对所有输出的数据进行适当的编码和转义,以防止跨站脚本攻击(XSS)。这可以确保用户输入不会被解释为HTML或JavaScript代码的一部分。

- 限制URL长度:设置合理的URL长度限制,以防止攻击者构造过长的URL来绕过安全措施。

- 使用安全框架:使用成熟的PHP安全框架来开发web应用,这些框架通常包含了丰富的安全特性和防护措施。

- 定期更新和维护:定期更新PHP版本和相关的安全补丁,以确保应用始终处于最新的安全状态。

四、总结

PHP伪协议是一种常见的web安全威胁,它可以通过构造特殊的URL来绕过网站的安全防护措施。为了防范这种攻击,我们需要采取一系列措施来确保用户输入的安全性、防止SQL注入和XSS攻击等。通过使用输入验证、参数化查询、输出编码等安全技术手段,我们可以有效地提高web应用的安全性,保护用户的隐私和数据安全。