漏洞扫描器

文章标题:漏洞扫描器

在现代互联网环境下,信息安全已成为各个企业或个人需要关注的重要问题。如何保障自身信息资产安全、有效识别系统漏洞成为了当前技术领域的一项重要工作。其中,漏洞扫描器是用于发现、识别、分析计算机系统漏洞的一种重要工具。本文将为您介绍漏洞扫描器的相关知识。

一、什么是漏洞扫描器?

漏洞扫描器是一种用于检测和识别计算机系统中的安全漏洞的工具。它通过模拟攻击者的行为,对目标系统进行全面的安全检测,从而发现系统中的潜在漏洞和安全隐患。

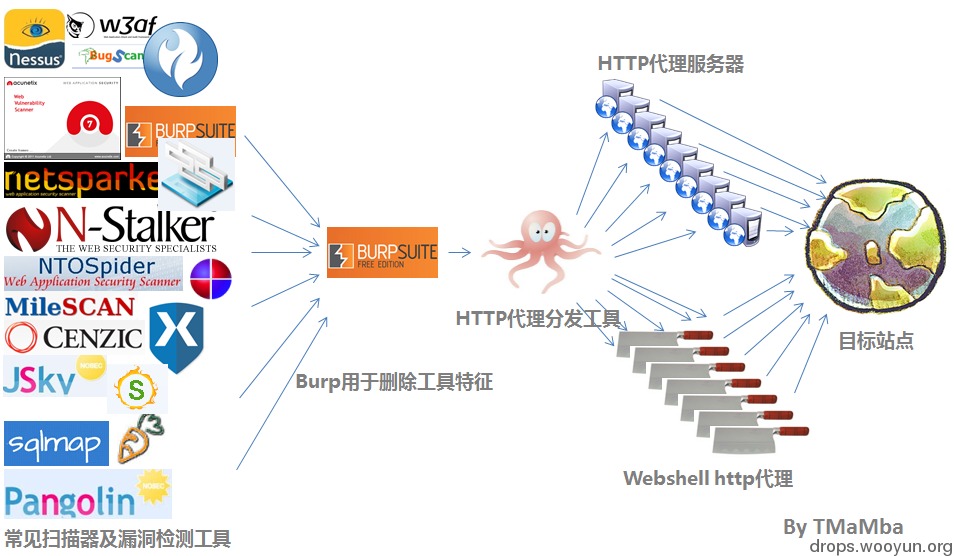

二、漏洞扫描器的工作原理

漏洞扫描器的工作原理主要分为三个步骤:

-

发现目标:通过扫描网络或系统中的设备,发现目标主机或服务。

-

模拟攻击:根据预设的攻击策略,模拟攻击者的行为,对目标系统进行全面的安全检测。

-

漏洞识别:通过分析检测结果,发现系统中的潜在漏洞和安全隐患,并生成报告。

三、漏洞扫描器的应用场景

漏洞扫描器广泛应用于企业和个人信息安全的保障中,包括但不限于以下场景:

-

企业网络安全:用于检测企业网络中存在的安全漏洞和风险点,为企业的网络安全提供保障。

-

系统维护:用于对操作系统、数据库等系统进行全面的安全检测,及时发现和修复潜在的安全隐患。

-

渗透测试:在渗透测试中,漏洞扫描器可以帮助测试人员快速发现目标系统的漏洞和弱点,为后续的攻击提供依据。

四、总结

随着信息安全意识的提高和互联网技术的发展,漏洞扫描器已经成为了保障网络安全的重要工具之一。了解和使用漏洞扫描器对于提高系统的安全性和减少安全隐患具有重要的意义。我们应将安全作为信息化发展的首要考虑因素,重视安全措施的建设与完善,做好网络空间安全维护工作。

希望本文对您对漏洞扫描器有所了解有所帮助。当然,如需了解更多信息,可以参考专业资料或咨询相关技术人员。