strncpy 函数详解

在 C 语言中,strncpy 是一个非常常用的字符串操作函数,用于从源字符串中复制指定长度的字符到目标字符串中。这个函数在处理字符串时非常有用,特别是在处理可能超过目标缓冲区大小的字符串时。

一、函数原型

char *strncpy(char *dest, const char *src, size_t n);

这个函数的原型中包含了三个参数:

dest:目标字符串的指针,用于存放复制的字符。src:源字符串的指针,包含了需要复制的字符序列。n:需要复制的字符数。

二、函数工作原理

strncpy 函数会从 src 指向的字符串中复制 n 个字符到 dest 指向的字符串中。如果源字符串的长度小于 n,则目标字符串将以空字符 \0 来填充剩余的字节空间。这个特性使得 strncpy 在处理不确定长度的字符串时特别有用。

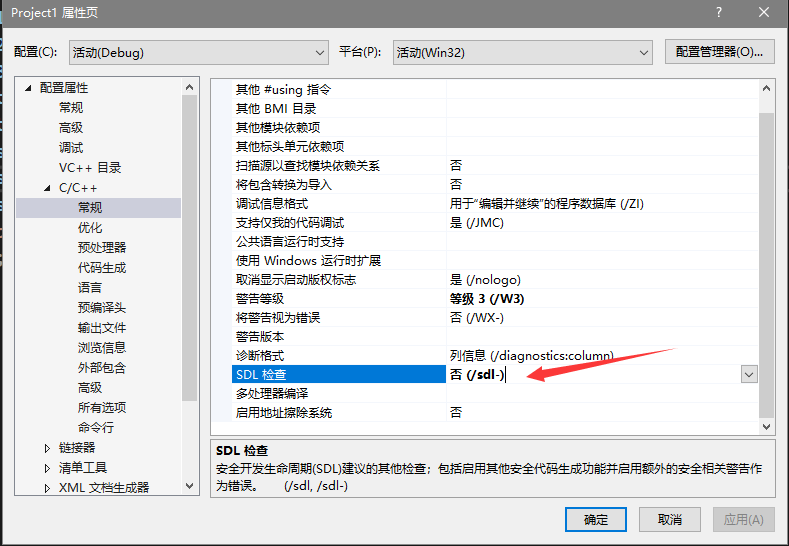

然而,值得注意的是,使用 strncpy 时要特别注意避免缓冲区溢出的问题。因为如果源字符串的长度大于 n,strncpy 仍然会尝试复制 n 个字符到目标缓冲区中,这可能会导致目标缓冲区溢出,从而引发安全漏洞。

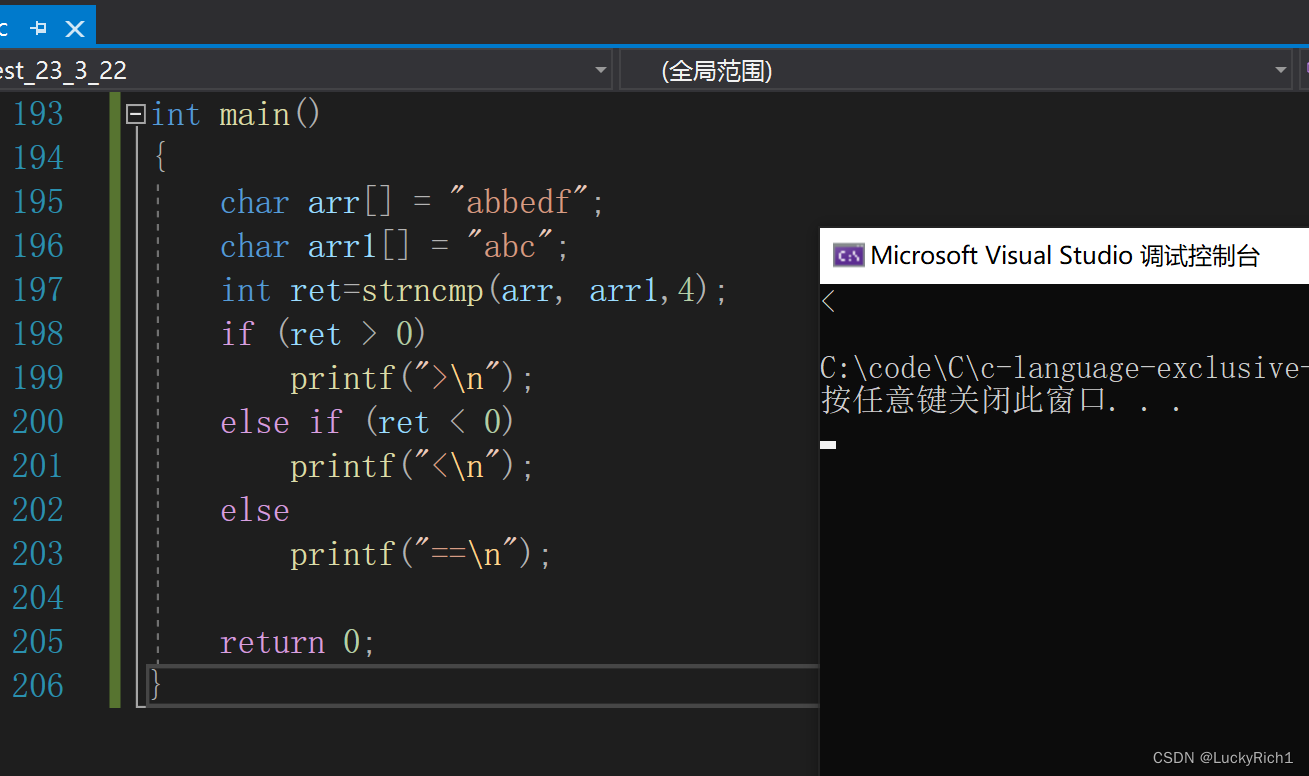

三、示例

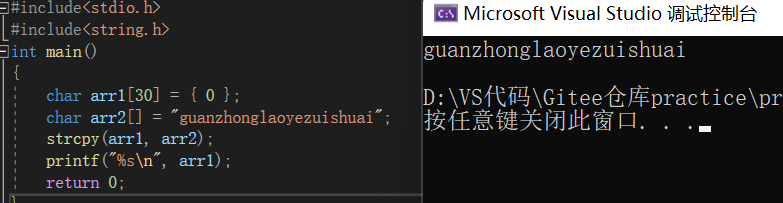

下面是一个使用 strncpy 的简单示例:

#include

#include

int main() {

char dest[20]; // 定义一个足够大的目标缓冲区

char src[] = "Hello, World!"; // 定义一个源字符串

// 使用 strncpy 复制 5 个字符到目标缓冲区

strncpy(dest, src, 5);

// 输出结果,这里应该输出 "Hello"

printf("Copied string: %s\n", dest);

return 0;

} 在这个例子中,我们使用 strncpy 将源字符串的前 5 个字符复制到目标缓冲区中。由于我们只复制了 5 个字符,所以目标缓冲区中的内容不会超出预期的边界。但是需要注意的是,如果源字符串长度超过 5 个字符,而我们又没有进行适当的检查和限制,那么可能会引发安全问题。

四、总结

总的来说,strncpy 是一个强大且灵活的函数,可以方便地处理各种不同长度的字符串。然而,在使用它时必须格外小心,以避免潜在的缓冲区溢出问题。为了确保代码的安全性,我们通常建议使用其他更安全的字符串操作函数(如 strncpy_s 或使用非标准库提供的某些封装)来代替直接使用 strncpy。此外,良好的编程习惯和仔细的代码审查也是预防此类错误的关键手段。

Label:

- **五

- 注意事项** 1.**空字符处理**:`strncpy`会在复制完指定数量的字符后

- 在目标字符串的末尾自动添加一个空字符`\0`这保证了目标字符串在C语言中可以被正确识别为字符串 2.**源字符串长度**:即使指定了要复制的字符数`n`

- `strncpy`不会检查源字符串的实际长度如果源字符串的长度大于`n`

- `strncpy`仍然会尝试复制`n`个字符

- 这可能导致目标缓冲区溢出因此

- 在使用`strncpy`时

- 必须确保源字符串的长度不会超过目标缓冲区的大小 3.**跨平台兼容性**:由于`strncpy`的行为可能因编译器和平台的不同而略有差异

- 因此在使用时需要确保代码的跨平台兼容性 4.**安全替代方案**:为了避免潜在的缓冲区溢出问题

- 可以使用更安全的字符串操作函数

- 如`strncat`(用于连接字符串)和`strnlen`(用于计算字符串长度)此外

- 许多现代编程语言和库提供了更安全的字符串操作函数或API

- 如C11标准中的`strndup`和`strncat_s`等 5.**测试和审查**:无论何时使用`strncpy`或其他任何函数

- 都应该进行充分的测试和代码审查

- 以确保代码的健壮性和安全性使用静态代码分析工具或代码审查检查列表来帮助发现潜在的错误和安全漏洞是一个好习惯 总结:尽管`strncpy`是一个有用的函数

- 但由于其潜在的安全风险

- 使用它时必须非常小心了解其工作原理和注意事项是编写安全

- 健壮的代码的关键