文章标题:SHA1解密

SHA1是一种广泛使用的加密哈希函数,主要用于保证信息安全传输。尽管我们常常谈论其安全性和难以逆转的特质,但是有这样一些情境和情况中,对于数据的恢复、SHA1解密可能会成为一个需要探讨的话题。

一、SHA1加密的基本概念

SHA1(安全哈希算法1)是一种密码散列函数,它接受输入数据并生成一个固定长度的哈希值。由于它的高度安全性和稳定性,SHA1在数据传输和存储中被广泛使用。然而,需要注意的是,由于密码学中存在的复杂性和熵的特性,哈希过程是一个不可逆的流程。因此,无法直接通过哈希值回溯到原始的输入数据。

二、关于SHA1解密的误解

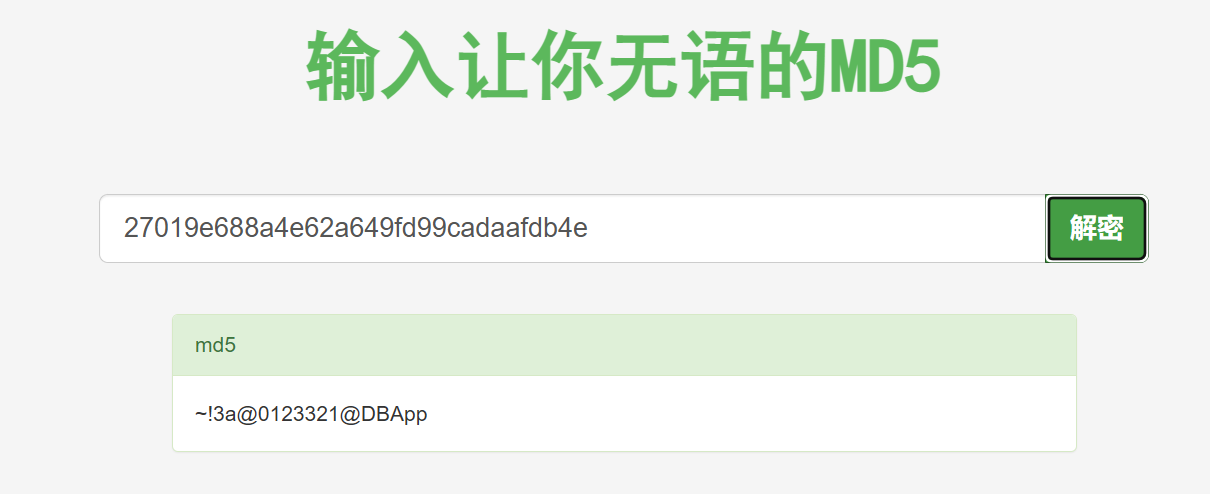

我们必须明白,哈希值不能被解密回原始数据。这常常被误解为“解密”或“反向哈希”的过程。然而,这并不是真正的解密过程,而是一个尝试通过暴力手段去找到可能的输入值的过程,称为“哈希碰撞攻击”。这是一个计算上极其复杂和耗时的过程,其时间和成本与数据复杂度和算法本身相关。

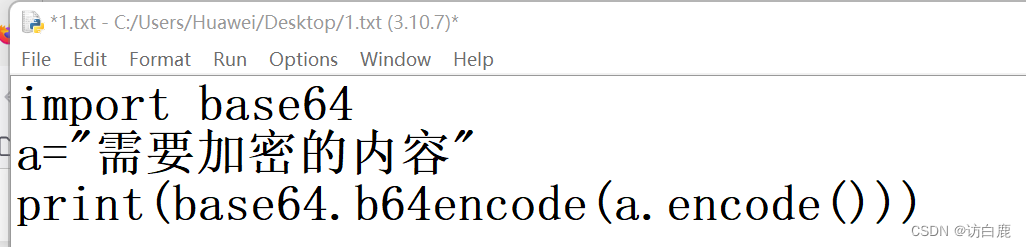

三、特殊情境下的“SHA1解密”

在特殊情境下,我们或许能够借助某种工具或方法来部分“还原”某些SHA1哈希值的数据。例如,如果知道部分原始数据或者有大量的数据样本进行比对,可能可以通过一些方法进行猜测和推断。但这并不意味着真正的“解密”或“还原”原始数据。这种所谓的“解密”方法同样会因为时间和效率的问题,很难达到理想效果。

四、安全性考虑

在现实应用中,对于数据的安全性应当基于适当的加密方法和正确的加密过程来保证。尽管我们有时会遇到一些尝试通过破解哈希值来获取原始数据的尝试,但这些都是非常困难且成本高昂的。因此,在信息安全领域中,更强调的是对数据的完整性和真实性的保护,而不仅仅是单纯的“解密”。

总结:

SHA1解密并非真正的解密过程,而是一个复杂且困难的过程。在大多数情况下,我们无法通过哈希值直接回溯到原始数据。对于数据的保护和安全传输,我们应该依赖于正确的加密方法和过程来保证数据的完整性和真实性。同时,我们也应该对任何形式的“解密”过程保持谨慎和理性的态度。

標籤:

- SHA1

- 哈希值

- 不可逆

- 哈希碰撞攻击

- 特殊情境

- 安全性