cc攻击

主机域名文章

2024-11-30 07:55

456

标题:cc攻击概述

随着互联网技术的快速发展,网络攻击行为也愈发复杂多变。其中,cc攻击(Challenge Collapsar Attack)以其独特的形式,在网络上引起广泛关注。下面我们就来深入探讨一下关于cc攻击的相关内容。

一、什么是cc攻击?

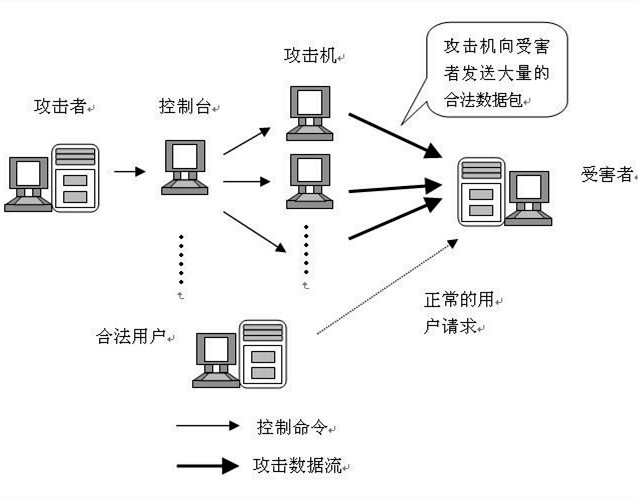

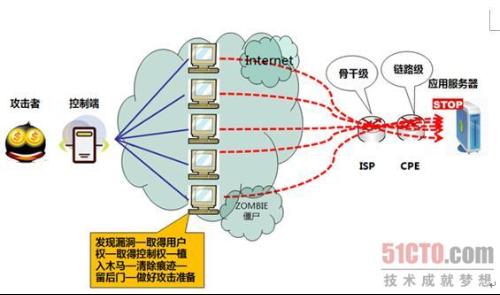

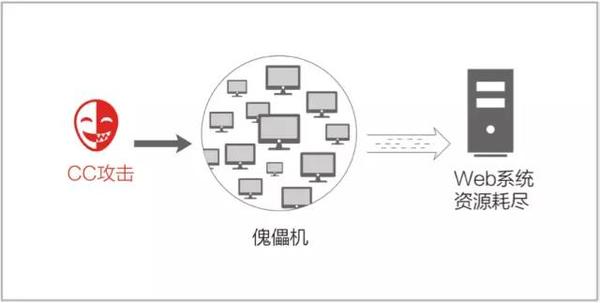

cc攻击即Challenge Collapsar攻击,主要利用互联网的合法或非法通道进行大规模的恶意访问。通过同时向目标服务器发送大量的无效请求,使服务器无法正常处理合法的请求,从而造成服务器的瘫痪或响应缓慢。

二、cc攻击的特点

- 大量并发请求:cc攻击会同时向目标服务器发送大量的请求,导致服务器无法处理所有的请求。

- 虚假IP地址:这些无效的请求可能来自于假冒的IP地址或利用代理服务器隐藏的IP地址。

- 恶意消耗资源:攻击者会恶意消耗服务器的CPU、内存等资源,使服务器性能下降。

三、cc攻击的危害

cc攻击的主要目的是通过大量无效请求来耗尽服务器的资源,导致服务器的响应速度变慢或瘫痪。这样,合法用户可能无法正常访问该网站或服务,从而影响业务正常运行。同时,服务器长时间受到cc攻击可能导致数据丢失或系统崩溃等严重后果。

四、如何防范cc攻击?

- 部署安全设备:如防火墙、安全网关等设备可以有效防止cc攻击。

- 设置请求速率限制:合理设置网站访问速率限制,避免服务器同时处理过多的请求。

- 使用动态防御技术:结合网站真实业务情况对用户进行白名单策略处理。

- 定期更新和修复系统漏洞:及时修复系统漏洞,防止攻击者利用漏洞进行cc攻击。

五、总结

cc攻击是一种常见的网络攻击方式,对网站和服务的正常运行造成严重影响。了解其原理和特点,并采取相应的防范措施是维护网络安全的重要举措。希望通过上述内容的介绍和解读,使大家对cc攻击有了更深入的认识。让我们共同守护网络安全,共同建设和谐美好的网络环境!

Label:

- cc攻击

- 恶意访问

- 大量并发请求

- 虚假IP

- 资源消耗