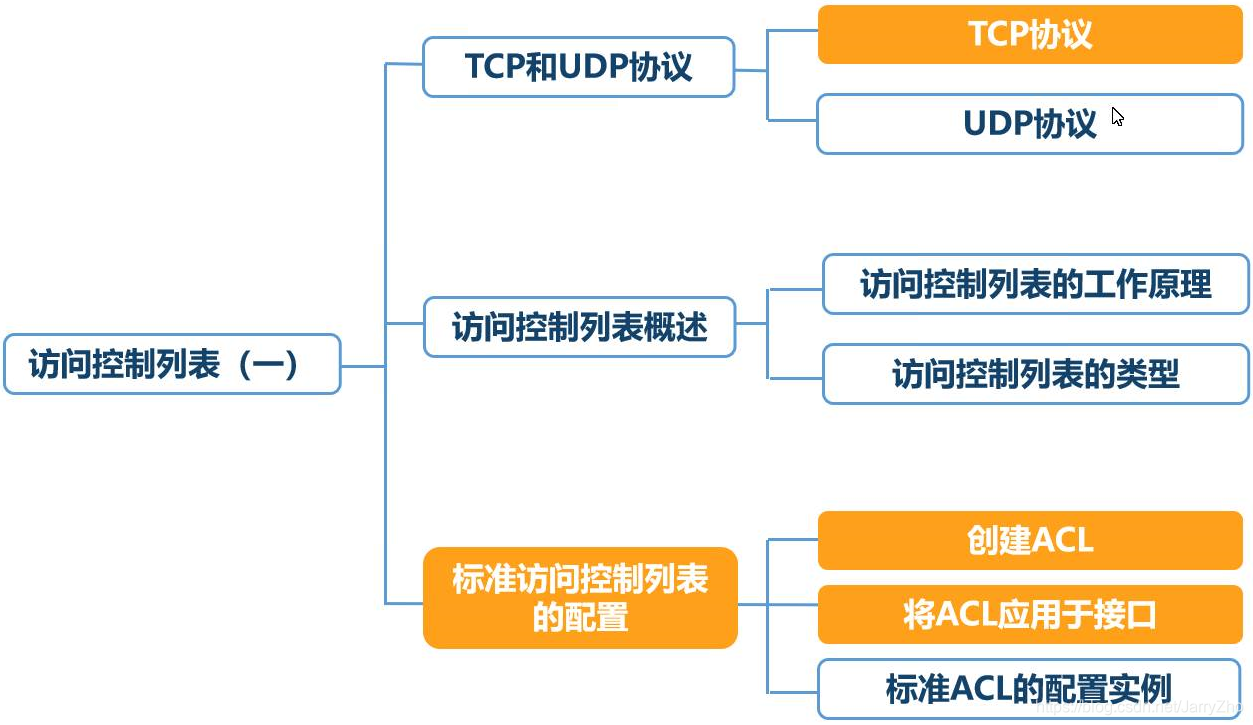

文章标题:访问控制列表(ACL)

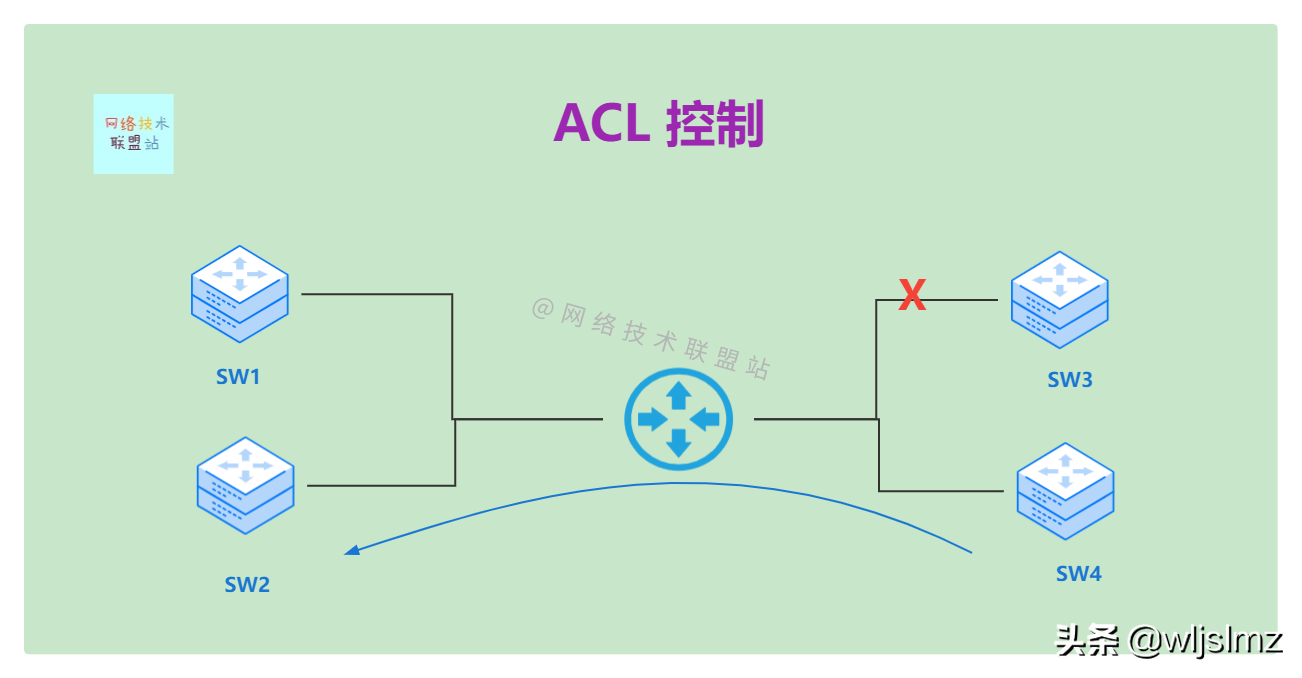

访问控制列表(Access Control List,简称ACL)是一种在网络安全中常用的技术,用于管理对网络资源的访问权限。ACL通过对数据包进行过滤,来控制对网络资源的访问,保证网络的安全性和数据的安全性。

一、ACL的基本概念

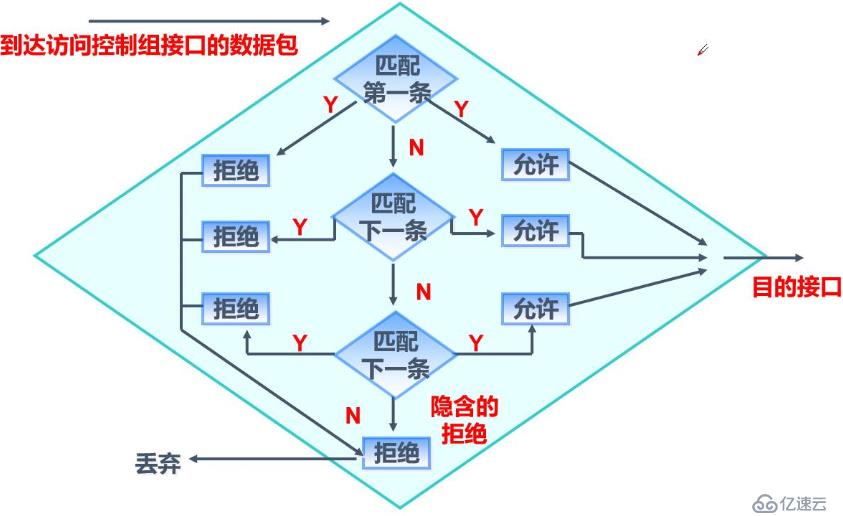

ACL是一种列表,包含了多个访问控制规则。每个规则定义了某种条件下的访问控制策略,这些规则在网络设备中根据一定顺序进行检查,并据此决定是否允许数据包通过或丢弃该数据包。这些规则可以根据源地址、目的地址、端口号、协议类型等条件进行设置。

二、ACL的作用

-

访问控制:ACL可以限制对网络资源的访问,只允许符合特定条件的用户或设备访问。这可以有效地保护网络资源不被未经授权的用户访问,提高了网络的安全性。

-

数据过滤:ACL还可以用于过滤数据包,对数据进行审查或丢弃某些数据包,保证数据的完整性和机密性。例如,对于特定的协议类型或端口号进行限制,可以防止恶意攻击或恶意软件的传播。

-

流量控制:通过设置ACL规则,可以控制网络流量的流向和流量大小,保证网络的稳定性和高效性。

三、ACL的应用场景

-

网络安全:在企业的网络环境中,ACL被广泛应用于保护内部网络资源的安全。例如,可以设置规则限制来自某些特定IP地址的访问请求,以防止外部攻击和入侵。

-

服务器安全:对于服务器的安全保护,ACL同样发挥着重要作用。可以设置规则限制对服务器上某些敏感文件的访问权限,保护服务器上的重要数据不被非法获取或篡改。

-

流量管理:在大型网络环境中,使用ACL可以帮助管理网络流量。可以设置规则对特定应用或服务进行限速,以防止某一项应用占用过多的网络带宽,导致其他应用的网络速度下降。

四、总结

访问控制列表(ACL)是一种重要的网络安全技术,它通过设置一系列的访问控制规则来管理对网络资源的访问权限。通过使用ACL技术,可以有效地保护网络资源的安全性和数据的完整性,同时还可以对网络流量进行管理和控制。因此,在企业的网络环境中,使用ACL技术是必不可少的。

Label:

- 关键词:访问控制列表(ACL)

- 网络安全

- 访问控制

- 数据过滤

- 流量控制

- 网络资源

- 规则

- 管理

- 保护