标题: Tor网络

一、Tor网络简介

Tor网络,全称“The Onion Routing”,是一种基于网络协议的匿名通信网络。它通过多重加密和路由跳转,使得用户在网络上进行的通信能够达到匿名和隐私保护的效果。Tor网络因其强大的匿名性和隐私保护能力,被广泛应用于各种需要高度保护的网络通信场景中。

二、Tor网络的工作原理

Tor网络通过多层加密和路由跳转的方式,将用户的通信流量进行匿名化处理。当用户使用Tor网络进行通信时,数据包会经过多个中继节点(Relay)的加密和解密处理,最终到达目的地。在每一个中继节点,数据包都会被剥离掉一层“洋葱皮”,直到数据包被送至目的地为止。由于数据的多次跳转和加密,使得源IP地址和目标IP地址都无法被追踪到,从而达到匿名和隐私保护的效果。

三、Tor网络的应用场景

-

保护个人隐私:对于需要保护个人隐私的用户来说,Tor网络是一个很好的选择。无论是个人在公共网络上进行的通信,还是使用社交媒体等应用,都可以通过Tor网络进行加密和匿名化处理,保护自己的隐私。

-

保护敏感信息:对于需要传输敏感信息的场景,如政府机构、军事机构等,Tor网络也是一个很好的选择。由于它可以保证信息在传输过程中的安全和保密性,从而可以避免敏感信息被窃取和滥用。

-

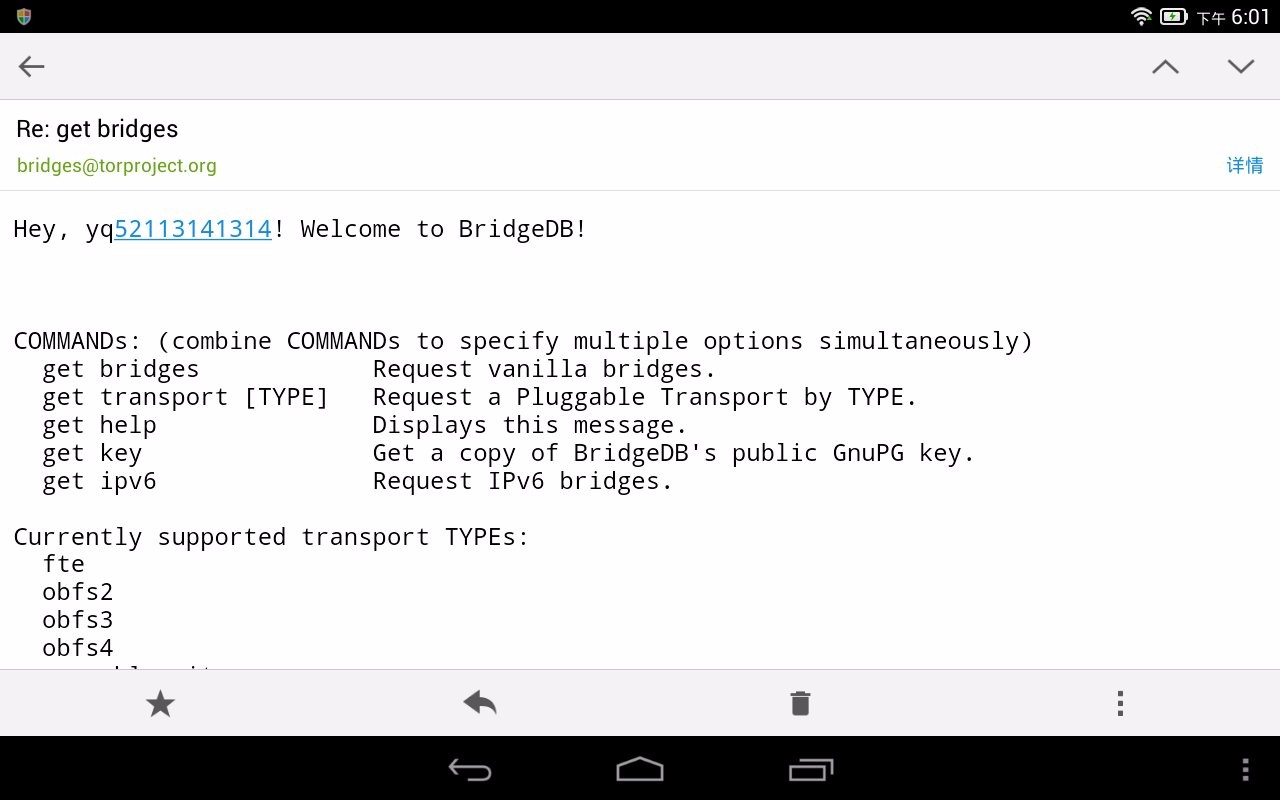

互联网审查与监管:在一些特殊环境下,如一些国家对互联网进行审查和监管的地区,Tor网络可以作为一个绕过审查和监管的通道,让用户能够访问到被屏蔽的网站和应用。

四、结语

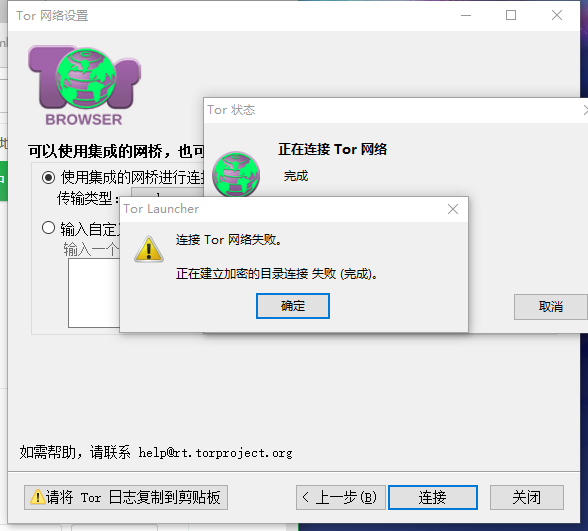

总之,Tor网络作为一种强大的匿名和隐私保护工具,被广泛应用于各种需要高度保护的网络通信场景中。无论是保护个人隐私还是传输敏感信息,或者是绕过互联网审查与监管等场景中,都可以通过使用Tor网络来提高网络通信的安全性和隐私性。但是,需要注意的是,尽管Tor网络具有很强的保护作用,但它仍然存在一定的风险和挑战。因此,在使用Tor网络时需要谨慎并确保自身的安全和合法性。

标签:

- 五个关键词:Tor网络

- 洋葱路由

- 匿名通信

- 隐私保护

- 多层加密